شیوع بدافزار WP-VCD در سایتهای وردپرسی

اگر در حال خواندن این مطلب هستید، احتمالا شیوع بدافزار WP-VCD در سایتهای وردپرسی، به سراغ وبسایت شما هم آمده است. این بدافزار یکی از شایعترین کمپینهای ویروسی اکوسیستم وردپرس فارسی است. تحریمها و هزینههای بالای تهیه نسخه اورجینال قالبها و افزونههای وردپرسی، باعث میشود که قالبها توسط افراد مختلف خریداری شوند و فارسیسازی شود. طی همین فرایندها ممکن است بدافزارهایی نظیر WP-VCD به کدهای فایلهای اصلی تزریق شود و امنیت وبسایت را به خطر بیندازد. بررسی بدافزار WP-VCD میتواند در کشف منشأ و همچنین پاکسازی وبسایت از این ویروس، کمک کند.

علائم شیوع بدافزار WP-VCD

حالا علائم شیوع بدافزار WP-VCD در سایتهای وردپرسی چیست؟ این بدافزار که یکی از معضلات اکوسیستم وردپرس، بهخصوص وردپرس فارسی است، میتواند از طریق نصب قالبهای نال شده و غیر اورجینال به وبسایت شما نفوذ کند.

- اضافهشدن یوزر ادمینهای جدید به پنل مدیریت سایت: هکرها عموما بهصورت خودکار، خود و یا عضوی از تیم را بهعنوان کاربر با امتیازات مدیر، اضافه میکنند.

- مصرف منابع بالا: طبق تحقیقها و مشاهدات، WP-VCD خورنده منابع سرور شما است! در این شرایط عموما شرکتهای ارائهدهنده هاست وردپرس، اکانت را به دلیل استفاده زیاد از منابع، به حالت تعلیق درمیآورند.

- کاهش سرعت لودشدن وبسایت: یکی از علائم و همچنین اثرات وجود بدافزار WP-VCD، تاثیر منفی این بدافزار روی زمان بارگذاری وبسایت است. سایتهایی دیدهشدهاند که معمولا ۲ تا ۳ ثانیه زمان میبرد که تازه لودشدن آنها بیشتر از ۳۰ ثانیه طول بکشد!

- کد جاوا اسکریپت ناشناخته: دستبردن و تزریق کدهای مخرب و آلوده به اصلیترین فایلهای قالب WP، مثل php، index.php و همه فایلهای WP از جمله کارهایی است که هکرها برای دستکاری محتوا و دیگر فعالیتهای خرابکارانه انجام میدهند. آلودهشدن index.php یکی از کابوسهای هر متخصصی است که قرار است این آلودگی را پاک کنند.

- تزریق کد PHP مخرب در پوشههای اصلی: کد WP-VCD در پوشههای مختلف وردپرس اضافه میشود و دقیقا نام بدافزار از همینجا انتخاب شده است. با دقتکردن در اسم آن، ممکن است تصور شود که فایل، بخشی از وردپرس است، اما در تجزیهوتحلیل کد مشخص میشود که یک بدافزار است.

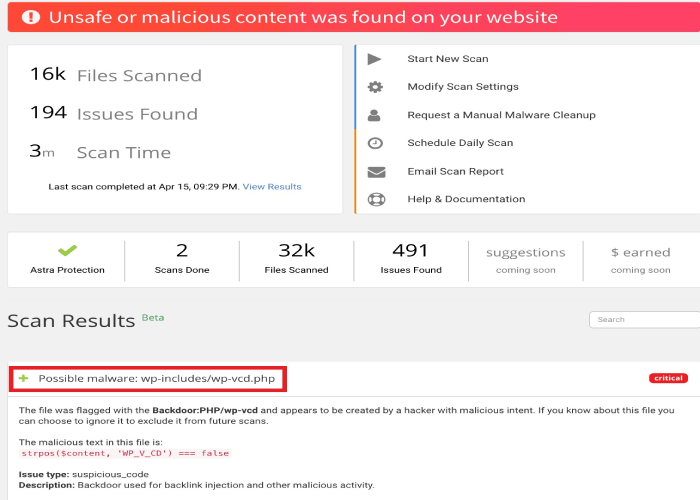

تصویر زیر نمونهای از این بدافزار است که بهخوبی در پوشه wp-includes پنهان شده است؛ اما توسط اسکنر، پیدا و علامتگذاری شده است.

بررسی علت شیوع بدافزار WP-VCD

پس از اینکه متوجه شدید وبسایت شما آلوده شده است، بررسی بدافزارWP-VCD، پاککردن ویروس و اطمینان از امنیت وردپرس شما اقدامات ضروری هستند. اما درعینحال باید در وهله اول بدانید اصلا چه چیزهایی باعث ورود این ویروس به وردپرس میشود؟ در ادامه برخی از ورودیهای معمول آورده شده است.

- قالبهای دزدی و نالشده: یکی از اصلیترین عوامل شیوع بدافزار WP-VCD در سایتهای وردپرسی، نصب قالبهای دزدی و null شده است. متاسفانه در اکوسیستم وردپرس فارسی، به دلیل نبود دسترسی آسان به درگاههای بینالمللی و فروشگاههای معتبر، قالبها معمولا غیر اورجینال هستند و اینجاست که WP-VCD وارد عمل میشود. این افزونهها و یا قالبهای وردپرسی عموما حاوی کد و اسکریپتهای مخرب هستند که در زمان نصب، نفوذ میکنند. WP-VCD پس از اینکه از طریق یک تم نال شده روی وبسایت شما قرار گرفت، هر موضوع دیگری را در سایت شما آلوده می کند. در مورد یک سرور اشتراکی، این بدافزار منتشر می شود تا هر سایت محافظت نشده میزبانی شده روی آن سرور را آلوده کند. به همین دلیل است که ما اغلب میبینیم که این بدافزار تمام وبسایتهای موجود در یک سرور را زمانی که کانتینری نیستند، آلوده میکند.

- افزونهها و قالبهای بهروز نشده: عدم بهروزرسانی افزونهها هم میتواند یکی دیگر از راههای شیوع بدافزار WP-VCD در سایتهای وردپرسی باشد. با اینحال، آپدیت تمها و افزونهها پس از ورود ویروس هم تضمینی بر از بین رفتن آن نیست. همچنان باید اقدامات لازم برای پاکسازی وردپرس را در اولویت قرار دهید و از ابزارهای امنیتی استفاده کنید.

- پایینبودن امنیت وبسایت: هکرها با توجه به درآمد میلیوندلاریشان از هک، تکنیکهایی که استفاده میکنند را نیز در طول سالها، ارتقا دادهاند. باتوجهبه درآمد بالای این فعالیت، آنها بخشی از صدها دلار را برای اتوماسیون این هکها خرج میکنند تا روشها را تکامل دهند و هزاران وبسایت را به طور همزمان آلوده کنند.

شما میتوانید برای جلوگیری و محافظت از وبسایت خود در برابر چنین تکنیکهایی، یک سرمایهگذاری کوچک در خرید ابزارهای امنیتی کرده و ده – هیچ جلو باشید. با این کار در مواقعی مانند شیوع WP-VCD، از دردسر نجات پیدا میکنید و همچنین هیچ لطمهای به سئو، بازاریابی و نرخ فروش نخواهد خورد.

نحوه شیوع بدافزار WP-VCD

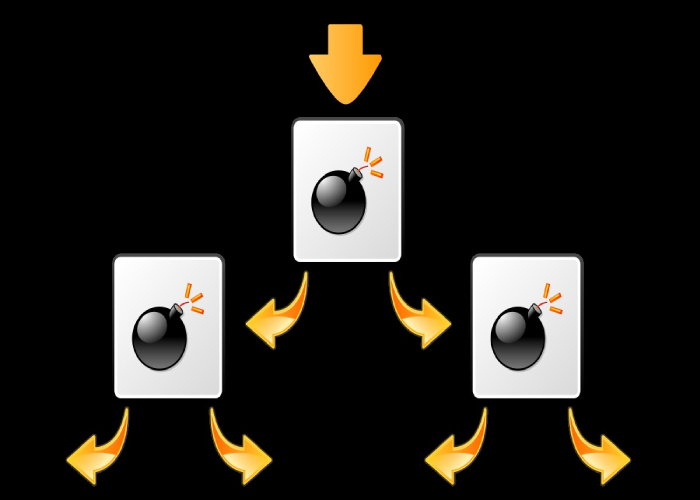

مهم است که بدانید که این بدافزار دقیقا چگونه عمل میکند و با چه عملکردی سرعت وبسایت شما را تا این حد کاهش داده و تمام فایلها را مختل میکند. همانطور که گفته شد، کدهای مخرب عموما در فایلهای اصلی و مهم مثل functions.php/index.php قرار میگیرند. مدل عملکرد کلی این بدافزار به فورک بمب “Fork bomb” معروف است. فورک بمب یک نوع حمله است که در آن یک فرایند به طور پیوسته از خودش کپیبرداری میکند و در نهایت تمام منابع سیستم را به پایان میرساند.

مرحله ۱: استقرار کدهای مخرب

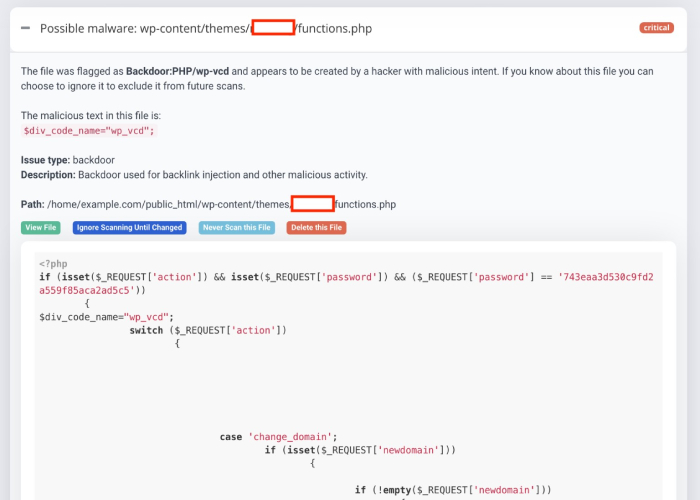

در فایل functions.php در قالب، کدی مشابه این را مشاهده خواهید کرد:

<?php if (file_exists(dirname(__FILE__) . ‘/<b>class.theme-modules.php</b>’)) <b>include_once</b>(dirname(__FILE__) . ‘/<b> class.theme-modules.php</b>’); ?>

این کد دردسترس بودن اسکریپتهای Deployer چک میکند و آنها را اجرا میکند. حالا همانطور که در کد بالا میبینید، فایلی که خوانده میشود class.theme-modules.php است. باتوجهبه اینکه آلودگی از کجا منشأ گرفته است (قالب با افزونه)، کد مخرب یا در فایل class.theme-modules.php (اگر از قالب منشأ بگیرد) یا در class.plugin-modules.php (مربوط به افزونه یا پلاگین) خواهد بود.

مرحله ۲: ایجاد Backdoor

<?php

//install_code1

error_reporting(0);

ini_set(‘display_errors’, 0);

DEFINE(‘MAX_LEVEL’, 2);

DEFINE(‘MAX_ITERATION’, 50);

DEFINE(‘P’, $_SERVER[‘DOCUMENT_ROOT’]);

$GLOBALS[‘<b>WP_CD_CODE</b>’] = ‘PD9waHANCmVycm9y…(base64-encoded string of PHP code)

این کد، باعث ایجاد ادمین یوزر جدید با اسمی شبیه به ۱۰۰۰۱۰۰۱۰ ایجاد می کند. هدف قراردادن این کد و یوزر جدید، این است که مطمئن شود هکر میتواند به هر طریقی به وبسایت دسترسی پیدا کند.

مرحله ۳: دریافت دستورالعمل از هکرها

در بعضی از مواقع، هکرها URL سرورهای 2C خود را تزریق میکنند. این URL ها بعدا اقدامات را در سرتاسر سایتهای آلوده بهصورت یکجا اجرا کنند. دامنههایی مانند www.krilns[.]com/code.php، krilns[.]pw، krilns[.]top، و غیره در بسیاری از سایتهای آلوده به WP-VCD این کار را انجام میدهند.

مرحله ۴: آلودهکردن سایر فایلها

کار بعدی WP-VCD، تکثیر خودش است. همانطور که گفته شد، شیوع بدافزار WP-VCD در سایتهای وردپرسی، بهصورت فورک بمب و سریع است. WP-VCD کد مخرب را در هر افزونهای در سایت شما مستقر میکند. در مرحله بعد نیز سایتهای آسیبپذیر را در همان سرور پیدا میکند و به آنها نیز نفوذ میکند.

این انتشار با استقرار یک اسکریپت واقع در wp-includes/wp-vcd.php شروع می شود. به دنبال آن تغییراتی در هسته wp-includes/post.php انجام میشود که در نهایت کد را در wp-vcd.php هر صفحه اجرا می کند.

نحوه پاکسازی سایت از بدافزار WP-VCD

اولین راه برای بررسی بدافزار WP-VCD و حذف ویروس از سایت وردپرسی، یافتن و حذف کدهای آلوده است. چند فایل وجود دارد که احتمال قرارگرفتن کدهای مخرب در آنها زیاد است. با اینکه هکرها همواره تلاش میکنند راههای خود برای مخفیکردن بدافزارها را تکامل بدهند؛ اما با این حال چک کردن فایلهای زیر از اولویتهای عملیات جستجو برای کدهای مخرب است.

wp-includes/wp-vcd.php

wp-includes/wp-tmp.php

wp-content/themes/*/functions.php (تمام تم های نصب شده روی سرور چه فعال یا غیرفعال)

class.wp.php

code1.php

class.theme-modules.php (داخل پوشه تم)

همچنین جستجوی الگوهای رشتهای که در فایلهای بدافزار آلوده یافت میشوند به شما در فیلترکردن جستجو کمک میکند. در ادامه به چند مورد از آنها اشاره میشود:

tmpcontentx

تابع wp_temp_setupx

wp-tmp.php

derna.top/code.php

stripos ($tmpcontent، $wp_auth_key)

:Analyze functions.php این فایل در لیست فایلهایی است که بهاحتمال خیلی زیادی توسط هکرها آلوده میشود. بررسی کد در functions.php می تواند کد کنترلکننده بدافزار wp-vcd را نشان بدهد.

اسکن بدافزار را اجرا کنید (malware scan): در شرایط آلودگی به بدافزار، اسکنر بدافزار اینجاست تا بهاندازه ساعتها، زمان شما را در جستجوی بدافزار صرفهجویی کند (که البته باز هم موفقیت را تضمین نمیکند). اسکنر بدافزار نه تنها تک تک فایل های سرور را اسکن می کند، بلکه اطمینان می دهد که تفاوت در فایل های اصلی وردپرس شما نیز مشخص شده است.

بدافزار WP VCD با استفاده از حفرههای موجود در افزونهها و قالبهای قدیمی، جای خود را در سایت شما پیدا میکند. در اکثر موارد WP-VCD، صاحبان وب، سایت خود را با نصب یک افزونه رایگان/نال شده از منابع غیرمجاز آلوده میکنند.

کلام آخر

با علل و همچنین علائم شیوع بدافزار WP-VCD در سایتهای وردپرسی آشنا شدیم. ما پیشنهاد میکنیم با نصب یک ابزار امنیتی، وبسایت خود را از خطر نفوذ کدهای ویروسی نظیر WP-VCD حفظ کنید و همچنین از افت سئوی سایت، افت فروش، و مسدودشدن خدمات در مات دان تایم جلوگیری کنید. همچنین ترجیحا قالبها و افزونههای وردپرسی خود را از فروشگاهها و منابع معتبر خریداری کنید و از دانلود نسخههای دزدی، پرهیز کنید.

سوالات متداول

- علت نفوذ بدافزار WP-VCD چیست؟

یکی از اصلیترین دلایل شیوع بدافزار WP-VCD در سایتهای وردپرسی، نصب افزونه/قالبهای نالشده است.

- از کجا بفهمیم بدافزار WP-VCD به وبسایتمان نفوذ کرده است؟

کاهش سرعت لودشدن سایت، اضافهشدن ادمین جدید، مشاهده کدهای ناشناخته.

- بعد از اینکه وبسایتمان ویروسی شد، چیکار کنیم؟

عموما باید در فایلهای اصلی به دنبال کدهای آلوده بگردید و آنها را حذف کنید.